Hacking rețea Wi-Fi wpa folosind Reaver

Datorită faptului că totul este în mișcare și să nu stea în continuare, am decis să-ți spun ceva fel de informații actualizate. Una dintre secțiunile din acest articol arată cum se instalează Reaver pe BackTrack 5 R1 și unde se descarcă BackTrack însăși 5 R1. Deci, nu mai este nevoie pentru a instala! Deoarece BackTrack 5 trepte R2, în care Reaver deja instalat.

Descarca BackTrack 5 R2, puteți aici.

Asta e tot în ceea ce privește actualizarea. Lectură plăcută!

rețea Wi-Fi este o poarta de acces fără fir la îndemână la Internet și nu sunteți interesat de utilizarea acestuia în orice bătăuș, care trece pe lângă casă, și, prin urmare, protejează rețeaua cu o parolă, nu-i așa?

Știind cât de ușor este de a sparge WEP-parolă, sunt susceptibile de a oferi o plasă de siguranță prin intermediul a protocolului WPA-securitate anti-glonț.

Dar aici e vestea proastă: un nou instrument gratuit, open-source numit Reaver utilizează o gaură de securitate în routere wireless și pot fi relativ ușor pentru a sparge parolele de cele mai multe routere curente.

Luați în considerare pașii de modul de utilizare Reaver pentru a sparge parola WPA sau WPA2, și modul în care să protejeze propriile lor rețele de atacuri Reaver.

În primul rând, un scurt comentariu care amintim de multe ori cititorii atunci când se discută subiecte care sunt potențial periculoase. Cunoașterea - este putere, dar puterea nu înseamnă că trebuie să rupă ceva, sau de a face ceva ilegal. Știind cum să alegeți un sistem de blocare, nu te face un hoț. Luați în considerare acest articol ca un învățământ sau dovada-of-concept al dreptului intelectual. Cu cât știți, mai în măsură să se protejeze.

Ce ai nevoie

Nu aveți nevoie să fie un administrator de rețea pentru a utiliza Reaver, și instrumente de linie de comandă, care fac munca grea, și, dacă aveți un DVD curat, calculator cu card de acces Wi-Fi și câteva ore libere, aveți aproape tot ce ai nevoie. Există un număr de moduri în care ați putea instala Reaver, dar există cerințe specifice în acest ghid:

Să crape!

În acest moment ar trebui să aveți deja un DVD înregistrat la BackTrack și laptop-ul la îndemână.

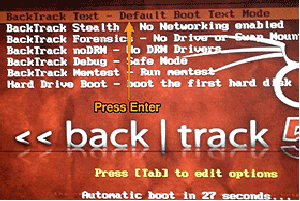

Pasul 1: Descărcați BackTrack

În cele din urmă, BackTrack este încărcat în linia de comandă. Când vedeți cursorul în linie, introduceți startx comandă și apăsați Enter. BackTrack este încărcat în interfața grafică de utilizator.

Pasul 2: Instalați Reaver

La promptul de comandă, tastați:

De asemenea, rețineți că vă puteți opri, de asemenea, progresul în orice moment prin apăsarea Ctrl + C când Reaver. Acest lucru va permite să se retragă din proces, dar Reaver reține orice progres, astfel încât data viitoare comanda, puteți ridica în cazul în care ați rămas, atâta timp cât nu opriți computerul (adică, dacă lucrați cu DVD live, va fi pe deplin eliminat (reset).

Cum Reaver

Acum că ați văzut cum să utilizați Reaver, să ia o scurtă trecere în revistă a ceea ce face Reaver. Instrumentul foloseste o vulnerabilitate numit Wi-Fi Protected Setup sau WPS. Aceasta este o caracteristică care există în multe routere sunt concepute pentru a oferi un proces de instalare simplu și conectat în mod fix cu dispozitivul PIN. Reaver exploatează defect în aceste PIN-coduri: rezultatul este că, pentru un timp suficient, se poate elibera WPA sau WPA2-parolă.

Citiți mai multe detalii despre vulnerabilitatea în post remarcabil Sean Gallagher de la Ars Technica.

Cum să vă protejați de atacurile Reaver

Având în vedere că vulnerabilitatea este în punerea în aplicare a WPS, atunci rețeaua ar trebui să fie în condiții de siguranță, în cazul în care puteți dezactiva doar WPS (sau, mai bine încă, în cazul în care routerul nu acceptă WPS). Din păcate, așa cum este indicat de Gallagher la Ars. chiar și cu oprit manual prin setările WPS ale routerului, Reaver a fost încă în măsură să rupă parola.

Deci, cum ar fi, Nasol. Poate doriți totuși să încercați pentru a dezactiva WPS de pe router, în cazul în care există o astfel de caracteristică, și verificați-l prin Reaver, și a vedea dacă ajută?

Nasol dublă. Deci, ce va funcționa?

Alte lecturi

Datorită acest post cu Mauris Tech Blog avem un punct de plecare foarte simplu pentru utilizarea Reaver. Dacă sunteți interesat de lectură mai mult, a se vedea: