hacking wpa

Atenție!

Cardul dvs. Wi-Fi ar trebui să fie susținută în totalitate de CommView pentru Wi-Fi. instrument trebuie să lucreze „noduri reasociere!“

Spre deosebire de protocolul de criptare WPA și WEP

WPA - acest protocol înlocuirea WEP depășite, protocoalele WPA / WPA2 sunt oarecum suprastructuri peste WEP, în sensul că formatul de pachet și algoritm de criptare de bază (pentru WPA) nu este schimbat. Vulnerabilități cheie WEP asociate cu o lungime mică IV - pachete care primesc algoritm primitiv cheie per pachet, vulnerabilitatea algoritmului RC4 și natura sa de streaming. Problemele protocoalele WPA / WPA2 WEP sunt de fapt rezolvate, în prezent nu există metode pentru spargerea chei WPA, cu excepția pentru selectarea cheilor „cap» (brute-force). Acest lucru înseamnă că căutarea pentru WPA-cheie avem nevoie de el pentru a ridica, cum ar fi un dicționar (place, nu de mână, dar chiar și pe calculatoare puternice, acest proces durează o perioadă lungă de timp). Lungimea minimă de 8 caractere cheie WPA, astfel încât dicționarul ar trebui să fie cuvinte care conțin cel puțin opt caractere.

Configurarea CommView pentru Wi-Fi

Setările de program sunt aceleași ca și în articol: Hacking Wi-Fi în ferestre # 1.

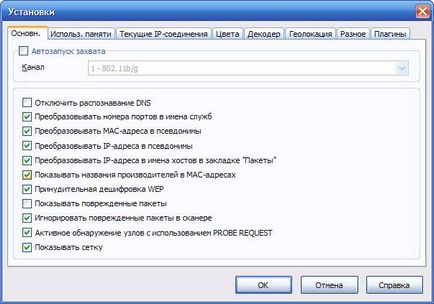

Run CommView pentru Wi-Fi, atunci când începe mai întâi va oferi patch-uri șofer și repornire. Simțiți-vă liber să fie de acord peste tot. Mai mult, dacă vom folosi programul doar pentru colectarea de pachete criptate meniul DATA selectați regulile și a pus o căpușă acolo pentru a captura pachetul de date și de a ignora pachetele BEACON de odihnă elimina căpușe. Faceți clic pentru a salva regula actuală (păstrați prozapas). Mergem la setările și setați-l ca de mai jos:

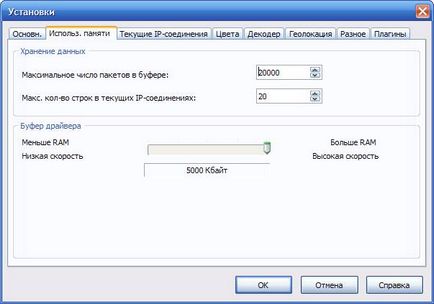

Tab utilizarea memoriei:

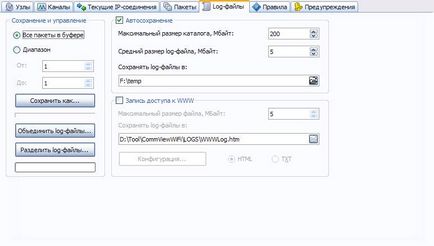

Rămâne să meargă la fereastra principală în fila Jurnal fișiere, a pus un marcaj de selectare pe Salvare automată.

rețea de hacking

Apoi, faceți clic pe butonul „Start Capture“ și faceți clic pe „Start Scan“ în fereastra care apare. În partea stângă, o listă de puncte care nahodyatsyav zona de acces la nivelul de semnal, precum și alte informații suplimentare. Am alege un punct care se va rupe deschis și faceți clic pe „Capture“.

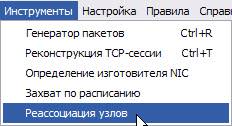

Ne așteptăm clienților să se conecteze la punctul de „inamic“. Apoi selectați instrumentele de „noduri reasociere.“

Re-asocierea de noduri alege punctul de acces inamic (AP) și verificați disponibilitatea clienților conectați la acest punct:

Apăsați butonul „Trimite acum“. Am închide această fereastră și du-te la tab-ul „pachete“, apăsați Ctrl + L, selectați în fereastra care apare:

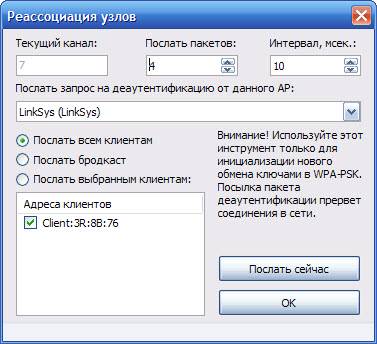

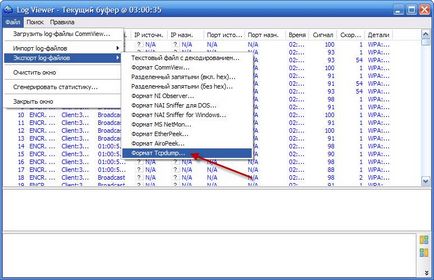

Salvați pachetele compilate într-un fișier în format tcpdump.

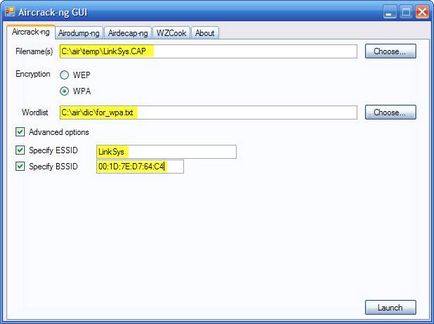

Noi folosim Aircrack-l întreb parametrii și setați calea către fișierul nostru cu pachete de la CommView, ce format tcpdump. Pentru a porni GUI aircrack-ng trebuie să Pack a fost instalat Microsoft.NET Framework 2.0 (1 și 3 nu va funcționa).

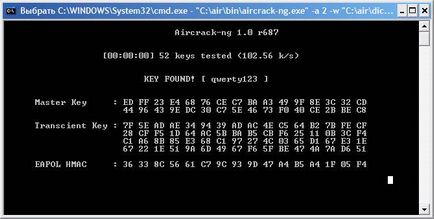

Dacă ești norocos, apoi, după un timp, veți vedea: